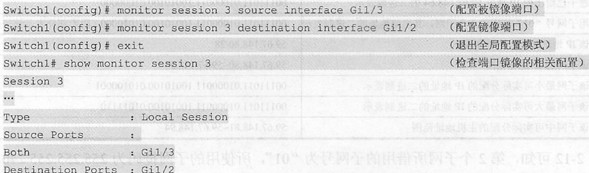

在某台核心层交换机配置模式下执行命令show monitor session 1,得到如图6-9所示的镜像配置信息。以下描述中,错误的是(28)。

A.端口GI/0/6的数据包流量被镜像到端口GI/0/22

B.入侵检测系统的探测器应连接在交换机的GI/0/22端口上

C.端口GI/0/22的数据包流量被镜像到端口GI/0/6

D.配置被镜像端口的命令是monitorsession2sourceinterfaceGI/0/6

第1题:

某网络结构如图5所示,请回答以下有关问题。

(1)设备1应选用哪种网络设备?

(2)若对整个网络实施保护,防火墙应加在图中位置1~位置3的哪个位置上?

(3)如果采用了入侵检测设备对进出网络的流量进行检测,并且探测器是在交换机1上通过端口镜像方式获得流量。下面是通过相关命令显示的镜像设置的信息。

请问探测器应该连接在交换机1的哪个端口上?除了流量镜像方式外,还可以采用什么方式来部署入侵检测探测器?

(4)使用IP地址 202.113.10.128/25划分4个相同大小的子网,每个子网中能够容纳30

第2题:

如果入侵检测设备用于检测所有的访问如图2-7中所示服务器群的流量,请写出交换机1上被镜像的端口。

第3题:

A.禁用DTP

B.删除当前通过端口Fa0/1中继的所有VLAN

C.关闭该接口,然后重新启用,使其恢复默认配置

D.在接口配置模式下输入switc hport mode access命令

第4题:

A.指定端口

B.根端口

C.预备端口

D.边缘端口

第5题:

如图所示,网络管理员在SWA与SWB上创建VLAN2,并将两台交换机上连接主机的端口配置为access端口,划入VLAN2。将SWA的G0/0/1与SWB的G0/0/2配置为Trunk端口,允许所有VLAN通过。则要实现两台主机间能够正常通信,还需要()。

A.在SWC上创建VLAN2即可

B.配置SWC上的G0/0/1为trunk端口且允许VLAN2通过即可

C.配置SWC上的G0/0/1和G0/0/2为trunk端口且允许VLAN2通过即可

D.在SWC上创建VLAN2,配置G0/0/1和G0/0/2为trunk端口,且允许VLAN2通过

第6题:

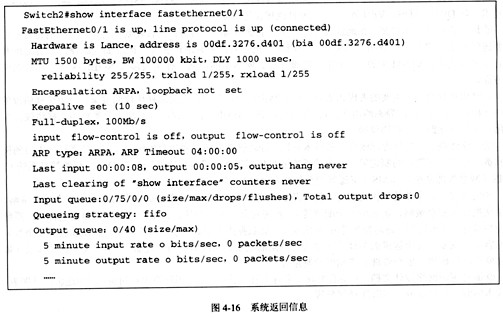

连接于交换机Switch2的用户报告无法相互通信。网络管理员发现Switch2的foil端口指示灯急剧闪烁。在Switch2配置模式下,使用show interface fastethernet0/1得到的系统信息如图4-16所示。

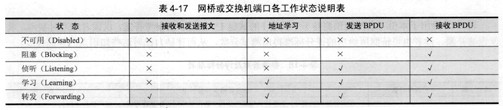

(1)此时,交换机Switch2的f0/1端口处于STP的什么状态?

(2)当管理员关闭Switch2的f0/2端口时,f0/1端口指示灯经过一小段时间后显示正常。在这一小段时间里,Switch2的f0/1端口状态经过了哪些状态转换?

(3)造成这一故障现象的原因可能是什么?

第7题:

如果入侵检测设备用于检测所有的访问图6-15中服务器群的流量,则交换机1上需要将(10)端口定义为被镜像端口,将(11)端口定义为镜像端口。

第8题:

A.在全局配置模式下删除该端口上的多个VLAN

B.在接口配置模式下输入switchport nonegotiate命令

C.在接口配置模式下输入switchport modeaccess命令

D.关闭该接口,然后重新启用,使其恢复默认配置

第9题:

A.SwitchA上,Fa0/2,指定

B.SwitchA上,Fa0/1,根

C.SwitchB上,GI0/2,根

D.SwitchB上,GI0/1,指定

E.SwitchC上,Fa0/2,根

F.SwitchD上,GI0/2,根

第10题:

A.Forwarding

B.Discarding

C.ALTE

D.NONE