下面不是SQL注入漏洞造成的危害的是:()。

第1题:

A、时间盲注

B、报错注入

C、GET型SQL注入

D、REQUEST型SQL注入

第2题:

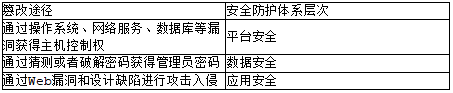

【说明】 在CNCERT/CC(国家计算机网络应急技术处理协调中心)处理的安全事件中,国内政府机构和重要信息系统部门的网页篡改类事件数量增长迅速。2011年6月的某一周,中国境内仅网页被篡改的网站就有660个,其中政府网站105个。网站内容复制容易,转载速度快,后果难以预料,网页如果被篡改,将直接危害该网站的利益,尤其是门户网站作为政府发布重要新闻、重大方针政策、法规和企业信息等的重要渠道,一旦被黑客篡改,将严重损害政府和企业形象。 从网站页面被篡改的角度来看,存在两种攻击的可能,一种是网站被入侵,也就是说网站页面确实被篡改了,另外一种是网站被劫持,这种情况下网站的页面实际上并没有被篡改,但是攻击者劫持了网络访问并发送欺骗页面给来访者,进而造成页面被篡改的表象。 【问题1】(6分) 通过入侵从而进行网页篡改的可能途径有哪些?这些途径各对应安全系统防护体系的哪个层次?

试题参考答案

具体见试题分析

第3题:

● 目前网络上流行的SQL注入攻击是借助 (38) 的漏洞进行的。

A. 操作系统 B. WEB 应用系统

C. CA 系统 D. 数据容灾系统

第4题:

第5题:

A、数据泄露(核心信息资产泄露)

B、恶意访问和数据抓取(无法正常服务,被对手利用数据)

C、网站被挂马被篡改(影响公信力和形象)

D、框架漏洞(补丁修复时段被攻击)

第6题:

● 目前网络上流行的SQL注入攻击是借助 (38) 的漏洞进行的

(38)

A. 操作系统

B. WEB 应用系统

C. CA 系统

D. 数据容灾系统

第7题:

A、可以检测系统及Web应用漏洞

B、可以防范暴力破解

C、为监测部门监测应用系统

D、防止利用漏洞篡改网站内容

第8题:

A、特洛伊木马

B、蠕虫

C、逻辑炸弹

D、后门

第9题:

第10题:

攻击者在远程WEB页面的HTML代码中插入具有恶意目的的数据,用户认为该页面是可信赖的,但是当浏览器下载该页面,嵌入其中的脚步将被解释执行,这是哪种类型的漏洞?()